היסטוריה של פשע מידע, מהמתכון הסיני הסודי לייצור תה ועד לפרצות נתונים מסיביות בגוגל ובסוני.

גניבת מידע יכולה להיות משתלמת - והרסנית - בדיוק כמו גניבת כל דבר אחר. ההסתכלות שלנו על ההיסטוריה של גניבת נתונים נוגעת לכמה מהפשעים הגדולים (או פשוט ממש מעניינים) בהיסטוריה. אבי המהפכה התעשייתית האמריקאית? גנב נתונים מהולל. התה הזה שאתה שותה (בוא נגיד רק למשך המשפט הזה, אתה שותה תה)? זהו מתכון סודי גנוב, שגניבתו כללה סקוטי לבוש ב"לבוש מנדרינה מסורתי". ו אם אתה משתמש PlayStation Network או מגיב Gawker, אתה תכיר כמה מהפריטים האחרונים שלנו רשימה. ואל תשכח לבדוק את שאר שבוע הנתונים, החקירה שלנו בכל הקשור לנתונים.

לחץ כדי להפעיל המדריך שלנו לגניבות הנתונים הגדולות בהיסטוריה.

עתיקות: מרגלים מקראיים, יוונים ורומיים

לפני האינטרנט, לפני השפה הכתובה, לפני מדינות כפי שאנו מכירים אותן, עדיין היו מרגלים, ועדיין הייתה גניבת נתונים. ריגול ידוע לפעמים בחוצפה כאחד המקצועות הוותיקים בעולם, וכמעט בכל אימפריה אתה יכול למנות רשתות מועסקות של מרגלים שמשימה לאסוף מודיעין על אויבים נתפסים וגם אמיתי. על פי א' עד ת' של המודיעין של המזרח התיכון, "הירוגליפים ופפירוסים מצריים חושפים את נוכחותם של מרגלי חצר. משנת 1,000 לפני הספירה ואילך, מבצעי הריגול המצרי התמקדו במודיעין זר על הכוח המדיני והצבאי של מתחרה ביוון ורומא". אבל אחד ממקורות המידע הטובים ביותר על איסוף מודיעין מוקדם הוא למעשה התנ"ך עצמו. ריגול ואיסוף מודיעין הם נושא עיקרי שחוזר על עצמו כמעט בכל אנקדוטה פוליטית או צבאית בתנ"ך. משה ויהושע היו שניהם תומכי ריגול ענקיים, ולראשון יש רשת של 12 מרגלים, אחד מכל אחד. שבט, שהוטל עליהם להתגנב לאזורים שמסביב ולאסוף מידע על צבא וחקלאות נכסים. סיפורם של שמשון ודלילה הוא, בבסיסו, סיפור של איסוף מודיעין. טרי קראודי, מחבר של

האויב שבפנים: היסטוריה של מרגלים, מרגלים וריגול, מתייחס לדלילה, המצולמת בציור זה של גרניקה, כ"הסוכנת החשאית הראשונה בהיסטוריה המתועדת". המשימה שלה, עבור ששולמה לה מאדוני פלשתים, היה למצוא בכל אמצעי הדרוש את המידע הדרוש כדי להביס אויב רב עוצמה. מעניין שחלק ניכר מהריגול בתקופה זו היה למעשה ריגול נגדי - נראה כי מרגלים נתפסו לפחות באותה תדירות שבה הם הצליחו, והזנת נתונים כוזבים למרגלים היוותה ניצחונות צבאיים רבים. הקרב על קדש, הקרב הקדום ביותר שידועים לו פרטים מרכזיים של טקטיקה, היה עשיר בריגול ובריגול נגדי. מרגלים חיתים נשלחו, כשהם מתחזים לעריקים, אל פרעה רעמסס, במטרה לשכנע אותו שהכוחות החתיים רחוקים הרבה יותר ממה שהם היו בפועל. אבל רעמסס לכד שני מרגלים חיתים לא כל כך יעילים ושכנע אותם ("תחת מכות חוזרות", אומר קראודי) לומר את האמת, ואז ראמזס הזעיק את המילואים שלו והצליח להתמודד עם הקרב מוכן יותר. והריגול הנגדי הזה רק נהיה מורכב ומורכב יותר. היוונים והרומאים השתמשו גם בריגול מסוג זה, ושלחו מרגלים למחנות האויב כדי ללמוד אסטרטגיות צבאיות ולדווח בחזרה. רוב הדוגמאות ששרדו את ההיסטוריה הן על, ובכן, חוסר היעילות של המרגלים האלה - נראה כאילו היו תמיד נתפסים, ולעיתים קרובות נשלחים חזרה עם מידע שגוי או לא שלם כדי להוביל את צבאותיהם מלכודות.

1606: גניבת שוקולד, לכולם

מאיסוף מודיעין צבאי אנחנו עוברים לתחום הרבה יותר מעניין של מה שהוא שונה המכונה ריגול תעשייתי, ריגול תאגידי, גניבת קניין רוחני וסוד מסחרי גְנֵבָה. המשמעות של כל המונחים האלה באמת היא פשוטה, אם כי החוקים המקיפים אותם די מורכבים: גניבת רעיונות. אם מישהו היה גונב בהצלחה את המתכון הסודי לקולה, או לעשבי תיבול ותבלינים רבים של הקולונל, הוא היה כאן. אבל אלה שנגנבו מעניינים לא פחות. קודם כל: גניבת שוקולד. שוקולד, יליד אמריקה, גדל ונהנה על ידי התרבויות הפרה-קולומביאניות למזלי לחיות היכן שצמח, במיוחד האצטקים והמאיה, ששניהם השתמשו לפעמים בפולי קקאו בתור מַטְבֵּעַ. המשקה שהם רקחו ממנו היה מר וקשה, וכשקולומבוס קיים אינטראקציה ראשונה עם האצטקים בניקרגואה, בטיול הרביעי שלו ביבשת אמריקה, הוא לא חשב על זה הרבה. בטח, הוא שם לב שהמקומיים סוגדים לעץ הקקאו, וששעועית שנשמטה נחטפה במהירות, אבל לא היה אכפת לו מהמשקה ובעצם התעלם ממנו. הרננדו קורטס, לעומת זאת, ראה את האפשרויות הכספיות של המשקה, והחזיר שידות שלו לספרד. קורטס ובני דורו החלו לבנות מטעי קקאו במקסיקו בסביבות 1550, וסיפורים על ההשפעות הרפואיות המופלאות של המשקה התפשטו. אמר ברנרד דיאז דל קסטילו, בן לוויה של קורטס: "ההנאה שבצריכת שוקולד גורמת לאדם לנסוע כל היום. זה מרחיק את התשישות, מבלי שאדם ירגיש צורך לאכול או לשתות". והפופולריות של השוקולד גדלה, עד מהרה הוצגה לאירופה. ליתר דיוק, השוקולד הוצג בפני האצולה הספרדית, ששמרה בחירוף נפש על סוד המשקה במשך כמאה שנה. שוקולד היה המשקה האקסקלוסיבי ביותר בעולם, מוערך על ידי העשירים והחזקים בספרד. אבל הספרדים לא יכלו להגן על סוד השוקולד לנצח. בשנת 1606 גילה חוקר איטלקי בשם אנטוניו קרלטי את מטעי השוקולד הספרדי הסודיים באחד ממסעותיו לאי הודו המערבית. הוא פרסם מיד מתכון למה שנקרא אז "שוקולד מתוק" במולדתו איטליה, שם הוא המריא מיד.

1708: אירופה גונבת את סוד הפורצלן

במסורת הגדולה של הרומנים של רוברט לודום הוא סיפורו של פרנסואה חאווייר ד'אנטרקולס, כומר ישועי צרפתי. במקרה גם היה מרגל תעשייתי שגנב ואז הפיץ את אחד מתהליכי הייצור הבכורים שלו זְמַן. וד'אנטרקולס אפילו לא היה היחיד שגנב את התהליך ליצירת פורצלן. פורצלן בדבק קשיח, או כפי שנקרא אז, פורצלן "אמיתי", הוא חומר קרמי המוערך ביותר בעולם. הטכניקה ליצירתו הייתה חלוצית מתישהו במאה ה-9 בסין, ונשמרה בסוד במשך מאות שנים, אפילו כשהעולם המערבי גילה חרסינה קשה. החומר לבן בהיר ושקוף, שביר אך חזק, ואינו זקוק לזיגוג, בניגוד לפורצלן "רכה", כך שהוא כמעט אטום למים. עוד בתחילת המאה ה-18, הפורצלן היה יקר ואופנתי בצורה יוצאת דופן, אבל אף מערבי לא הבין את תערובת מדויקת של קאולין, פלדספאר וקוורץ, שלא לדבר על תהליך השריפה המורכב, שהעניק לפורצלן האמיתי את חוזקו יוֹפִי. זה היה אפילו ידוע בשם "זהב לבן", והיה יקר בדיוק כמו זהב וכסף. אז היה עניין לא קטן בגניבת הנוסחה והשיטה הסודית ליצירת פורצלן אמיתי. היכנסו, קודם כל, ממציא בשם ארנפריד וולטר פון צ'ירנהאוס, גרמני שעל פי הדיווחים ביצע הנדסה לאחור לפחות את השלבים הראשונים של תהליך החרסינה. את עבודתו ירש יוהאן פרידריך באטגר, אלכימאי גרמני, שאחרי טיולים לסין סוף סוף הבין כמה מרכיבים מרכזיים בפורצלן ויצר את המנה הראשונה שלו ב-1708. שני אלה נחשבים רבים כיוצרי הפורצלן האירופים, ועבודתם הובילה למפעל מייסן. אבל מייסן היה מפעל סודי, שמר על המתכון שלו וסתר את המתכון שלו ושיפר אותו בתוך הבית. זו הסיבה שפרנסואה חאווייר ד'אנטרקולס נשלח לסין שם עסק בריגול תעשייתי קלאסי: ד'אנטרקולס העז את ימינו Jingdezhen, שם הוא בדק באופן אישי את הכבשנים במפעלי הפורצלן ואף הסתמך על הידע המתקדם של כמה מהישועים החדשים שלו מתגיירים. ד'אנטרקולס שלח את הממצאים שלו בחזרה, בצורה מאוד מפורטת, לבוס שלו בצרפת ב-1712. בשנות ה-30 של המאה ה-20, המכתבים פורסמו בהרחבה ברחבי גרמניה, וסוד הפורצלן הסינית - יחד עם המונופול ממנו נהנתה המדינה - הסתיים.

1789: האב/מרגל של המהפכה התעשייתית האמריקאית

סמואל סלייטר ידוע בצעירי אמריקה כ"אבי המהפכה התעשייתית האמריקאית", כינוי שניתן לו על ידי אנדרו ג'קסון. ויקיפדיה מפרטת את עיסוקו כ"תעשיין". שניהם מדויקים. אבל תיאור אחר, לא פחות מדויק, יהיה "מרגל תעשייתי מהמעלה הראשונה". בסוף המאה ה-18, המהפכה התעשייתית הייתה בעיצומה באנגליה. עשרות שנים של עבודה באוטומציה הובילו ליצירת מספר מכונות מפתח, כמו הגלגל המסתובב המונע על ידי מים שעליו רשם ריצ'רד ארקרייט בפטנט ב-1768. הגלגל המסתובב אפשר לעובדים לסובב יותר חוטי כותנה מאי פעם, ופעולת המכונה נשמרה בסוד קרוב. ולמה שזה לא יהיה? בניגוד לאמריקה, עם קילומטרים על גבי קילומטרים של מטעי כותנה, לאנגליה לא היו משאבים טבעיים כאלה להסתמך עליהם - המפעלים שלה היו הכל. היכנסו לסמואל סלייטר, אחד המרגלים התעשייתיים הגדולים שראה העולם. סמואל סלייטר היה ילד עובד במפעל שמשתמש במכונות Arkwright, והוכרז והוכשר על ידי ג'בדיה סטרוט, הבעלים של המפעל. עד שמלאו לו 21, ב-1789, ערי חוף כמו פרובידנס, בוסטון וניו יורק נאבקו כדי לתעש. מפעלים החלו לצוץ, אך לעתים קרובות הם לא הצליחו. סלייטר שמע על המאבקים של ערי החוף האמריקאיות, ובזכות עבודתו רבת השנים על מכונות ארקרייט היה בקיא בתהליכים תעשייתיים באנגלית. אבל ההפיכה האמיתית של סלייטר הייתה שינון בפירוט מדויק, עד למורכבויות הקטנות ביותר, את פעולתו המדויקת של הגלגל המסתובב. הוא למד את זה כל כך ביסודיות, למעשה, שהוא יוכל לשחזר את זה מבלי שיצטרך להבריח תוכניות כתובות מאוד לא חוקיות. ב-1789 עזב את אנגליה לניו יורק. עד 1790, סלייטר כתב מכתב מתפאר לטחנת אלמי ובראון בפאווטקט, רוד איילנד, מַבְטִיחַ לבנות להם גלגל מסתובב בדיוק כמו אלה באנגליה. "אם לא אעשה חוט טוב כמו שעושים באנגליה", הוא כתב, "לא יהיה לי שום דבר לשירותי, אלא אזרוק את כל מה שניסיתי מעבר לגשר." ההבטחה הספיקה לבעלים-שותף מוזס בראון, שהתקשר עם סלייטר לבנות את המכונות 1790. למרות הצוות הקטן, ולפי כמה חשבונות, לא לגמרי מוכשר, אלמי ובראון הצליחו לפתוח מפעל עד 1793, הודות לעיצובים הפיראטים של סלייטר. אשתו החדשה של סלייטר, האנה, עזרה מאוד גם היא, המציאה סוג של חוט תפירה מכותנה והפכה לאישה האמריקאית הראשונה שקיבלה פטנט. מפעל אחד מאוחר יותר, בשנת 1798 סלייטר התפצל מאלמי ובראון והקים את סמואל סלייטר אנד קומפני, ופתח מספר מפעלים ומפעלים ואף מדגמן את סגנון הניהול שלו אחרי אלה שלמד באנגליה, אפילו שכירת ילדים עובדים. סלייטר בסופו של דבר התפשט מעט, אבל בניו התגלו כמנהלים מיומנים ועד מותו ב-1835, סלייטר החזיק 13 מפעלים עצומים. הודות למאמצים של בניו (וללא ספק, לאמברגו על סחורות בריטיות שהוטל לקראת מלחמת 1812), סלייטר הפך למיליונר והמפעל המקורי שלו, בתמונה כאן, מתפקד כעת כמוזיאון - לגנב המידע הגדול ביותר של התעשייה גיל.

1848: שוד התה הגדול

מערביים בשנת 1848 היו אובססיביים לתה, ושתו אותו במשך מאתיים שנה - אבל סין ייצרה אותו במשך שתיים אלפי שנים, ולאף מערבי לא היה מושג איך זה נוצר, ואפילו לא הורשו להיכנס אל פנים סין, שם היה תה מעובד. אפילו לינאוס הגדול עשה שגיאות בסיסיות ובולטות בסיווג צמח התה, באמצעות א סוג לא נכון ואפילו סיווג תה ירוק ותה שחור כשניים נפרדים, אם כי קשורים, צמחים. זה דירג עד אין קץ את חברת הסחר של מזרח הודו בבריטניה. הנה הם היו עם מוצר פופולרי עד כדי מגוחך, שמרכיב הגלם שלו היה צמח קל לגידול, ששגשג במושבה הבריטית של הודו. לאנגלים היו מפעלים. היה להם כוח עבודה הודי זול. הם צריכים לעשות מטענים בסירות של כסף מהדברים האלה. ובכל זאת כל חקירה מדעית על האופן שבו תה נוצר בפועל נפלה. אתה לא יכול פשוט לקטוף עלי תה ולהטביע אותם במים. כפי ששוכלל על ידי הסינים, ייצור התה היה תהליך מורכב רב-שלבי הכולל חום טבעי ומלאכותי, כל מיני ריפוי, ייבוש, טיפול, גלגול ומיון. והסינים סירבו בתוקף לחלוק את התהליך הזה. אז חברת הסחר של מזרח הודו מצאה את עצמה מרגלת. בעקבות מלחמת האופיום הראשונה בין בריטניה לסין, שתי המדינות חתמו על הסכם נאנג'ינג החד-צדדי המגוחך ב-1842. זה סיים את עמדתה הפרוטקציוניסטית של סין בנוגע למסחר חוץ, וגם הותיר את המדינה פגיעה בדיוק לסוג הריגול התעשייתי שהם עמדו ליפול קורבן לו. בשנת 1848, חברת הסחר של מזרח הודו שלחה את רוברט פורצ'ן (אחד המרגלים היותר מפוארים ב- היסטוריה), סקוטי עם רקע בגננות ובוטניקה, לנסוע לסין ולהחזיר את הסודות של תה. הון, לא באמת מרגל מאומן, בכל זאת התחפש, לפי שרה רוז על כל התה בסין: איך אנגליה גנבה את המשקה האהוב על העולם ושינתה את ההיסטוריה (מובא כאן), "לבוש מנדרינה", וביקר במפעל תה בחלק הפנימי של סין. שם הוא גילה את סודות הפקת התה. הנה כמה מהדברים שהוא גילה:

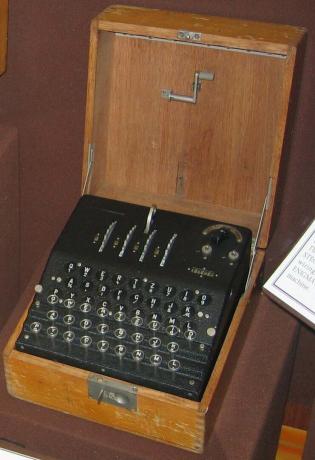

1932-1940: פריצת הנאצים

עוברים מהעידן התעשייתי לעידן המידע, בואו נעצור במהירות במהלך מלחמת העולם השנייה. בתחילת שנות ה-30, כוחות הציר הסתמכו במידה רבה על מכונת האניגמה כדי לקודד ולשלוח הודעות מקודדות מורס בינן לבין עצמן. האניגמה הייתה א חיית מכונה, לאותה תקופה, ומעצמות הציר לא האמינו שזה בלתי ניתן לפיצוח, אלא שאף אחד לא המוח הנכון יבלה את השנים הדרושות כדי לפצח את הדבר, במיוחד כשההצפנה השתפרה זְמַן. הם טעו. האניגמה הייתה מכשיר הצפנה גיהנום, אבל היא נבלמה בגלל הבעיות הנצחיות ביותר: בני אדם הם אידיוטים ארורים. כמעט כל פריצת דרך שהקריפטוגרפים הפולנים, אז האיטלקים, אז הבריטים, אז אמריקאים עשו נבעה מהתחמקות מרושלת של מפעיל Axis Enigma. הבעיה: קוד מורס, המשודר באמצעות מכשירי רדיו אלחוטיים, ניתן ליירט די בקלות. אז שני הצדדים דאגו להצפין את השטויות מההודעות שלהם. כמובן, אם תוכל לפצח את ההצפנה... החל משנת 1932, מתמטיקאי פולני בשם מריאן רייבסקי הצטרפה ללשכת הצופן הפולנית והחלה לנסות לשבור את האניגמה הגנות. פריצת הדרך הראשונה שלו? גילוי סדר חריצי האותיות על הרוטורים של האניגמה לא היה זהה למכונות כתיבה גרמניות, אלא למעשה בסדר אלפביתי. הוא החל ליצור סדרה של גיליונות מחוררים כדי למגר את הצופן עוד יותר, אבל כוחות הציר עשו שינוי מרכזי בפעולת הרוטורים שהפך את כל עבודתו לחסרת תועלת. וומפ. לאחר מכן יצר רייבסקי את מה שייקרא הפולני בומבה, או פצצה - מכונה אלקטרו-מכנית שהסתמכה על כמה נקודות חולשה מרכזיות (כמו איך לא ניתן להחליף אות עצמו) כדי לצמצם את המפתחות האפשריים מאיזה מספר מגוחך (ויקיפדיה אומרת 10 טריליון) ל-17,576 שניתן לניהול. אחר כך של רייבסקי בומבה פשוט ביצע התקפת כוח אכזרי, וניסה כל אחד מהשילובים האלה עד שהוא מעד על השילוב הנכון. מכונה זו הייתה מסוגלת לפצח את הקוד תוך כשעתיים. הציר המשיך לשפר את האניגמה, והקריפטוגרפים של בעלות הברית המשיכו לפצח אותה, בכל פעם. כמה שנים מאוחר יותר, אלן טיורינג, בריטי הידוע כיום כאחד מאבות המחשוב, בנה על עבודתו של רייבסקי על ידי יצירת מכשיר משלו, המכונה פצצת טיורינג-וולצ'מן. הפצצה הייתה למעשה יותר כמו הומאז' מאשר לפיתוח של בומבה, תוך הסתמכות על חיסול התאמות בלתי אפשריות במקום ניחוש ההתאמה הנכונה. זו הייתה הצלחה מסחררת, ופתאום, בעלות הברית מצאו את עצמן מסוגלות לקרוא את תקשורת הציר. זה היה אחד הניצחונות הגדולים ביותר בריגול צבאי בכל הזמנים. עד סוף המלחמה, כמעט לא ניתן היה להוציא תקשורת גרמנית מבלי שבעלות הברית יירטו ויפענחו אותה. לא תמיד נעשה שימוש יעיל במידע; לפתע נקברו על ידי מבול של נתונים, צבאות בעלות הברית לא ממש היו בטוחים איך לנתח את המידע הטוב מהלא רלוונטי. האמריקאים, למשל, לא היו מסוגלים להשתמש בנתונים שהם הצפנו כדי למנוע תבוסה אכזרית בידיהם של הגרמנים בקרב על קאסרין עוברים ב-1943 - למרות שהצפנו הודעות שהקדימו את הטקטיקה הגרמנית. ובכל זאת, פענוח התקשורת הגרמנית היה גורם מרכזי בסיום המלחמה – אייזנהאואר כינה את פיצוח האניגמה "מכריע" לניצחון בעלות הברית.

1983: לעידן האינטרנט

בעידן שאחרי האינטרנט, גניבת המידע עברה מהקטנה, כמו הנוסחה הסודית לייצור תה סיני, לגדולות-כמו, מיליוני על מיליונים של סיסמאות סודיות גדולות. והייתה התקפה של פרצות נתונים מסיביות בחצי העשור האחרון בערך, כמעט מכל תאגיד גדול שם בחוץ. אבל במהלך המחקר שלי, פריצה אחת קפצה החוצה, משתי סיבות. ראשית, זוהי הפרת הנתונים השלישית בגודלה בהיסטוריה, במונחים של כמות עצומה של נתונים שנגנבו. אבל זו הסיבה השנייה שבאמת הופכת את זה למרשים: זה קרה ב-1983. בשנת 1983, חברה אמריקאית בשם TRW Information Services הייתה כוח עצום בתחום האשראי. לחברה היו כמויות שערוריות של נתונים על היסטוריית אשראי, מספרי תעודת זהות, היסטוריות תעסוקה, היסטוריות פיננסיות - בעצם כל מה שהבנק היה רוצה לדעת על אדם. בשירותיה השתמשו יותר מ-24,000 מנויים, בעיקר בנקים אך גם חנויות קמעונאיות כמו חנויות כלבו, וב-1983, היו לפני העקומה בכך שסיפקו את הנתונים האלה בטלפון שורות. TRW, למקרה שאתה תוהה, עדיין קיים. זה נקרא עכשיו Experian. ייתכן שהחברה הייתה מקדימה את העקומה בכך שהציעה את המידע שלה בקווי טלפון, אבל אפילו על ידי תקני 1983, האבטחה שלו הייתה חלשה להחריד, בהתחשב בחשיבות המידע שבו עסקה. מתישהו בשנת 1983, אחד מלוחות ההודעות הפורחים הרבים שהוקדשו לפריצה הצליח למצוא סיסמה. לפי מאמר ב-Newsday באותה עת, ההאקרים העבירו מדריך מחנות של Sears Roebuck פנימה סקרמנטו, קליפורניה שנרשמה לשירותים של TRW, וגילתה עד כמה קל לפרוץ ל- מאגר מידע. לפי SecureInfo, "מערכת TRW השתמשה בשני קודים, קוד בן שבע ספרות לזיהוי המשתמש ו'סיסמה סודית' קצרה יותר. הקוד הראשון פחות שמור וקל יחסית להשגה והקצר יותר, 'סודי' קוד, הוא 'הרבה יותר מדי קל' לפיצוח." TRW אפילו לא הבחינה בהפרה עד יולי 1984, אז הייתה להאקרים גישה למסד הנתונים של TRW של היסטוריית האשראי של יותר מ-90 מיליון אֲנָשִׁים. זו הייתה פריצה מפחידה לגיטימית; ההאקרים יכלו בקלות רבה להשתמש בהיסטוריית האשראי האלה כדי להגיש בקשה לכרטיסי אשראי נקיים, ולצבור חשבונות ענק על גרוש של מישהו אחר. וההאקרים פרסמו את הקודים בלוח ההודעות שלהם; זה לא בדיוק נשמר בסוד. כותב ניוזוויק אשר דיווח על השבריריות של מסד הנתונים של TRW הוזהר על ידי כמה מההאקרים שנכללו בסיפור שלו שהיסטוריית האשראי שלו הייתה מטרה, הודות לדיווח שלו. "כולם פורצים ל-TRW", אמר האקר כזה. "זה הכי קל." הפריצה ל-TRW הובילה לאימוץ חוקים נוקשים יותר נגד פריצה, הן על מדינה והן על פדרליות בסיס - אבל כשקוראים את הסיקור של הסיפור, זה מדהים עד כמה מעט אנשים ידעו או אכפת להם מהסוג הזה של דבר ב-1984. פריצת גודל זו, לו הייתה מתרחשת השנה, תהיה חדשות בעמוד הראשון בכל העולם. בשנת 1984, הוא קיבל סיפור קצר במגזין חדשות. [בתמונה: מקינטוש 128k, הקרם של יבול המחשב ב-1984]

2008: פריצת הארץ

הפרת הנתונים הגדולה ביותר בכל הזמנים לא הייתה התקפה על ממשלה, או תאגיד ענק כמו סוני או מיקרוסופט או גוגל. זה היה באג שתול בערמומיות בשרת של חברה שבסיסה בפרינסטון, ניו ג'רזי, עם שם חמוד, שכנראה לא שמעת עליו מעולם. אבל הפריצה הזו, בסוף 2008, שברה כל שיא קודם, והעמידה 130 מיליון שיאי לקוחות מטורפים לחסדי האקרים. Heartland Payment Systems (אתם מוזמנים לזמזם את ההמנון האמריקאי או להרים את כוס הבורבון שלכם או כל דבר אחר) הוא שירות עיבוד - בכל אחד 175,000 הסוחרים שהשתמשו (בשנת 2008, לפחות) ב-Heartland, כל כרטיס אשראי וכרטיס חיוב שהושלכו בסופו של דבר כנתונים ב-Heartland's שרתים. החברה ביצעה למעלה מ-100 מיליון עסקאות בחודש, מחוף לחוף. ובסוף 2008, האקרים התקינו תוכנות זדוניות על שרת התשלומים של החברה שתיעדו כל עסקה, כל מספר כרטיס אשראי, כל פיסת מידע פיננסי שעבר. רוברט בולדווין, מנכ"ל Heartland (אוי רגע לא), אמר שלהאקרים הייתה גישה במשך "יותר משבועות", שזה בערך הערכת הזמן הכי פחות מנחמת אי פעם. חודשים? שנים? מילנייה? בניגוד למקרה של TRW, שלא נראה שהביא להפסד רב, אם בכלל, בדולרים, הפרצה של Heartland בהחלט הובילה להונאה חמורה. כמה בנקים שהתקשרו עם Heartland דיווחו על האשמות חשודות, והאיש שהואשם והורשע בסופו של דבר בפשע חי אורח חיים מפואר להפליא במיאמי. זה נכון, ההאקר הזה נתפס למעשה. באוגוסט 2009, אלברט גונזלס אחד ממיאמי הועמד לדין כאיש מאחורי הפריצה של Heartland. גונזלס היה אחד משלושה גברים שזוהו, השניים האחרים היו "ברוסיה או בסמוך לה", בנוסף לאדם אחד לא מזוהה שנחשב גם הוא במיאמי. גונזלס היה האקר מנוסה, שכבר תקף חברות החל מדייב ובסטרס בארנס ונובל ועד TJX (עצמו אחת מעשרת הפרות הנתונים המובילות בכל הזמנים). גונזלס התמקח וקיבל שני תקופות של 20 שנה בכלא במקביל, למרות שהוא למעשה חזר בו מהודאתו באשמה במרץ 2011, ואמר שהוא, נשבע באלוהים, "עובד כסוכן של השירות החשאי האמריקאי" בעת הגשת כתב האישום נגדו.

2009: סין תוקפת את גוגל

בדצמבר 2009, גוגל גילה כמה ניסיונות מטרידים מאוד לפרוץ חלקים מהמערכת שלהם. בינואר 2010, החברה הגיבה בכך שמסרה מידע רב ככל שיכלה, ובכך הפכה מרומזת. האשמה: ממשלת סין, במעמד מסוים, ניסתה לפרוץ לחשבונות Gmail של זכויות האדם הסיניות פעילים. גוגל ביטלה את הפריצה והודיעה הודעה נועזת: החברה תפסיק לצנזר את החיפוש הסיני שלה תוצאות, כפי שהייתה מאז 2006 כזכיון לממשלת סין על כך שנתנה לחברה להפעיל את Google.cn שלה לחפש. דובר גוגל גבריאל סטריקר אמר ל-Wiredבאותה תקופה שגוגל הייתה רק אחת מתוך כ-30 חברות טכנולוגיה אמריקאיות מהשורה הראשונה שמטרתה הייתה להתמקד באותה צורה – Adobe, יצרניות סופר-מוצלחות תוכנות כמו פוטושופ, הופיעה זמן קצר לאחר שגוגל העלתה טענות דומות, ונורתרופ גרומן, יאהו ואחרות זוהו בסופו של דבר כ נו. אין כמעט שום פרט על אילו סוגי התקפות בדיוק ספגו החברות הללו. המעטים שהתבטאו, בראשות גוגל, נראו חגיגיים וחמורים בצורה לא אופיינית כשדיברו על הפיגועים. מקור אמר ל-Wired שגוגל "מותקפת כל הזמן, בעיקר דרך ערוצים לא מתוחכמים. אני לא יכול להיכנס לפרטים כדי להדגים את רמת התחכום, אבל [החברה] לא משתמשת במונח הזה בקלילות, וזה די מכוון." חקירה מאוחרת יותר, שנעשתה בעיקר על ידי יצרנית תוכנת האבטחה McAfee, הדהד הסיווג של התקיפה מתוחכם להחריד. "מעולם לא ראינו, מחוץ לתעשייה הביטחונית, חברות תעשייתיות מסחריות נקלעות למצוקה רמה כזו של תקיפה מתוחכמת", אומר דמיטרי אלפרוביץ', סגן נשיא לחקר איומים עבור מקאפי. "זה משנה לחלוטין את מודל האיום". ככל שאנו יכולים לדעת, המתקפה בוצעה דרך איזשהו חור אבטחה ב-Internet Explorer, הפניית משתמש לאתר זדוני באמצעות רשתות חברתיות או דרכי תקשורת אחרות כמו IM או אימייל. וירוס סוס טרויאני בשם Hydraq זוהה בסופו של דבר כאחד האשמים, מה שאיפשר גישה מורכבת להפליא וכמעט בלתי ניתנת לזיהוי לשרת. סין, מצדה, הכחישה מעורבות רשמית בכל פריצה כזו, וביקשה מגוגל להציג בפומבי מידע שיכול לגבות את טענות החברה. המהומה כולה הייתה ונשארה דיון בינלאומי נוגע מאוד, כאשר סין כינתה את ההתנהגות של גוגל מעידה על רצון כופה ערכים מערביים על העולם, והאמריקאים, כולל שרת החוץ הילרי קלינטון, דוחים את הצנזורה של סין על מרשתת.

2010: The Great Gawker Hack

גילוי נאות: אני עובד לשעבר של Gawker Media, אבל עזב את החברה כעשרה חודשים לפני פרצת הנתונים. מה קורה כאשר חברת האם של כמה בלוגים טכנולוגיים מהשורה הראשונה מעוררת את זעמם של חבורת האקרים כועסים ומוכשרים? במקרה של Gawker Media, חברת האם של בלוגים כמו Gizmodo, Kotaku, Lifehacker, Deadspin, Gawker.com, ואיזבל, אתה מוצא את שמות המשתמש והסיסמאות של 200,000 מהקוראים הנאמנים שלך מרחפים מסביב ביטורנט. ואז אתה כותב פוסט על איך להגן על הסיסמה שלך. בדצמבר 2010, Gawker Media, אחד מבעלי הבלוגים הגדולים בעולם, נפרץ בצורה קשה. קבוצת האקרים המכנה את עצמה Gnosis (מילה יוונית שמשמעותה "ידע מיסטי") השיג גישת שורש לשרתים מבוססי לינוקס של Gawker. גישת שורש ידועה גם כגישה של "משתמש-על": למישהו עם גישת שורש יש את מפתח השלד לכל דבר בתיבת האוצר. Gnosis הסירה את קוד המקור של מערכת ניהול התוכן המותאמת אישית של Gawker Media, את שמות המשתמש והסיסמאות לכל כותב בכלל מתוך תשעת אתרי Gawker Media, גישה ל-Google Apps של החברה, סיסמאות טוויטר לחשבונות טוויטר באתר ויומני צ'אט בתוך החברה. אבל החלק הכי גרוע? Gnosis גם גנבה את פרטי הכניסה לכל 1.3 מיליון המשתמשים הרשומים להגיב באתרי Gawker Media. רובם הוצפנו, אבל Gnosis עדיין הצליח לפצח כ-200,000 מהם - ואז דחס אותם מיד למעלה לקובץ של 500MB והעלה אותם ל-BitTorrent כדי שיעבירו אותם כמו כדור חוף בהופעה של Flaming Lips. הקבוצה טענה שזה היה בתגובה ל"יהירות הגמורה" שהפגין גאוקר במאמרים שתקפו את קהילת האינטרנט הבזויה 4Chan אמנם, אם כי מקורות טוענים בקול רם שגנוסיס אינו קשור ל 4צ'אן. זה היה עניין גדול. הרבה יותר מדי אנשים משתמשים באותו שם משתמש/סיסמה עבור חשבונות הבנקים, הדואר האלקטרוני, הקניות שלהם, וכן, התגובות שלהם - ועכשיו 200,000 כאלה צפו בסביבה. כל מי שהשתמש בחשבון הטוויטר שלו כדי להגיב על אתרי Gawker היה פגיע במיוחד, וספאם החל לצאת מהחשבונות שלו. תחשוב על זה: כמה אתרים היו צריכים אותך כדי ליצור חשבון ולהשתמש בסיסמה? כמה מהחשבונות האלה משתמשים באותה סיסמה? עכשיו, כמה מהם אתה יכול לזכור? גאוקר, מצדה, סגר מיד את החור, פרסם התנצלות פומבית (הביטוי "נבוך עמוקות" עשוי נעשה שימוש) ופרסמו מאמרים המבקשים בתוקף שכל הקוראים ישנו כל סיסמה שהם יכולים להעלות עם. האתרים הטכנולוגיים, במיוחד Lifehacker, המתמקדים ב-DIY, תוכנה ושינויים טכנולוגיים, פרסמו בהרחבה מאמרים המסבירים כיצד ליצור סיסמאות חדשות ומאובטחות, לזכור אותן ולהגן על עצמך - מפני פריצות כמו של גאוקר.

2011, 2011 ו-2011: השלושה לאחד של סוני

סוני עברה שנה קשה, מבחינת פשע נתונים. אין דרך אחרת לומר זאת: החברה סבלה לא אחד אלא שניים מרכזיים - כמו ב, שתיהן נמצאות בעשרת הנתונים המובילים הפרות, שאחת מהן הורידה את רשת הפלייסטיישן לחלוטין על ברכיה, והוצאה מפעילות במשך כמעט א חוֹדֶשׁ. תארו לעצמכם ש-Gmail או טוויטר יורדים למשך חודש. ככה זה היה. מתישהו בין ה-17 ל-19 באפריל 2011, Sony נפל קורבן לפריצה שבה פרטי החשבון, לרבות פרטי כרטיס האשראי, מאת עצום 77 מיליון משתמשים נחשף. החברה ספגה אש על שהמתינה שישה ימים לפני שהתריעה לציבור על מה שקרה, דבר שאינו חוקי מבחינה טכנית אך נתפס כמאוד הרבה לא מוסרי, במיוחד מכיוון שקורבנות של התקפות אחרות, כמו Gawker Media, הזהירו מיד משתמשים ברגע שהם עצמם היו מודעים ל גַרזֶן. סוני היא לא ידידה גדולה של כמה מהפינות האפלות יותר של האינטרנט. חלוצה מוקדמת של ניהול זכויות דיגיטליות וטכנולוגיה קניינית שרחוקה בערך מקוד פתוח ככל שתוכל לקבל, לחברה יש גם נטייה לתבוע פיראטים של מוזיקה וסרטים, כמו גם כאלה שפרצו פיזית שלהם גאדג'טים. סוני האשימה מיידית את אנונימוס, קבוצת האקינג חסרת המנהיגים, העומדת מאחורי המתקפה, אם כי אנונימוס הכחישה כל מעורבות. הנשורת מגניבת הנתונים, מבחינה כלכלית, הייתה מינימלית. אין מקרים מדווחים של גניבת זהות או הונאה כתוצאה מפרטי חשבון Sony שנגנבו. אבל המוניטין של החברה הושחת עוד יותר, הן משום שהמתינו כמעט שבוע כדי לספר למשתמשים שלה פרטי כרטיס האשראי נגנבו, ובמשך תקופת ההשבתה של 26 יום, שבמהלכה אף אחד לא יכול היה להוריד באופן חוקי משחקים. ואז הפציעה הפכה לעלבון. מספר שבועות בלבד לאחר מכן, ב-25 במאי, כך דיווחה סוני פריצה שנייה, זו משפיעה על כ-10,000 משתמשים בקנדה וביוון. ואז סוף הטרילוגיה, הגמר הגדול: ב-2 ביוני, Lulz Security, קבוצה רופפת של האקרים שהמשימה שלה היא פשוט לגרום למהומה, במקום לגנוב, נטל אחריות לפריצה דומה לפריצה באפריל, שבה נגנבו הנתונים של למעלה ממיליון משתמשי SonyPictures.com. LulzSec, כפי שהם מכנים את עצמם, הציפו אז את האינטרנט בעשרות אלפי קופונים לגיטימיים למוזיקה של Sony ושחררו את שמות המשתמש והסיסמאות למנהלי האתרים. בסך הכל, השנה כנראה הייתה יכולה להיות טובה יותר עבור סוני.